一、web

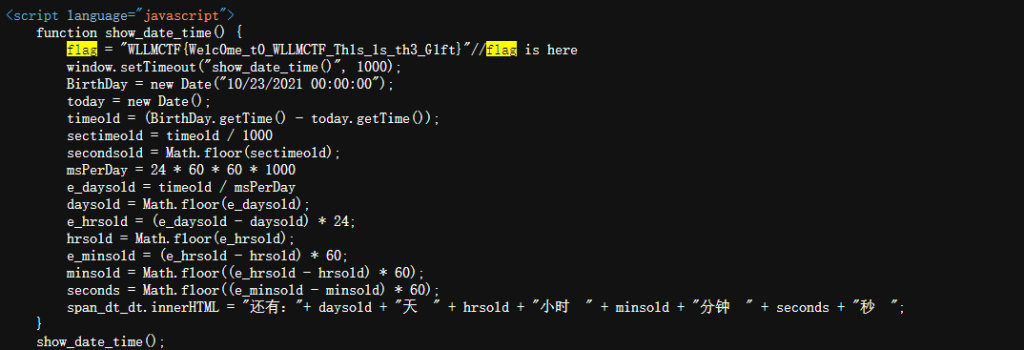

F12查看源代码,即可找到隐藏在网站源码中的flag。可以看到:

由于要求格式为“NSSCTF{}”,于是将WLLNCTF替换为NSSCTF即为答案。

NSSCTF{WeLc0me_t0_WLLMCTF_ThIs_Is_th3_GIft}二、PWN

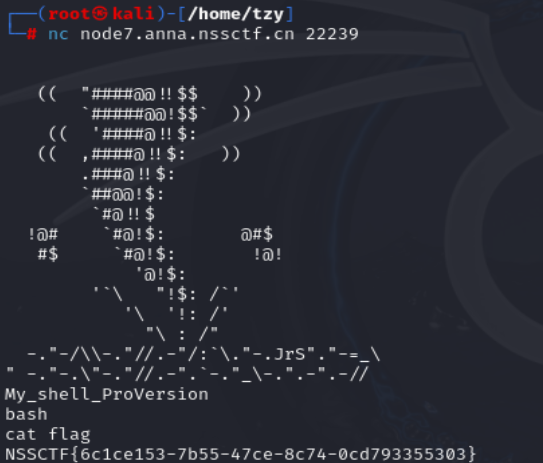

打开kali Linux 利用内部集成的netcat 工具连接,在shell中即可找到flag。

三、Re

不会,师兄看到么教教我嘛

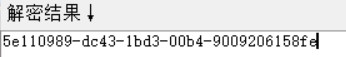

四、Crypto

打开题目附件,可以看到flag进行了三层加密,分别是baase64,base32,base16。逐层解密即可。

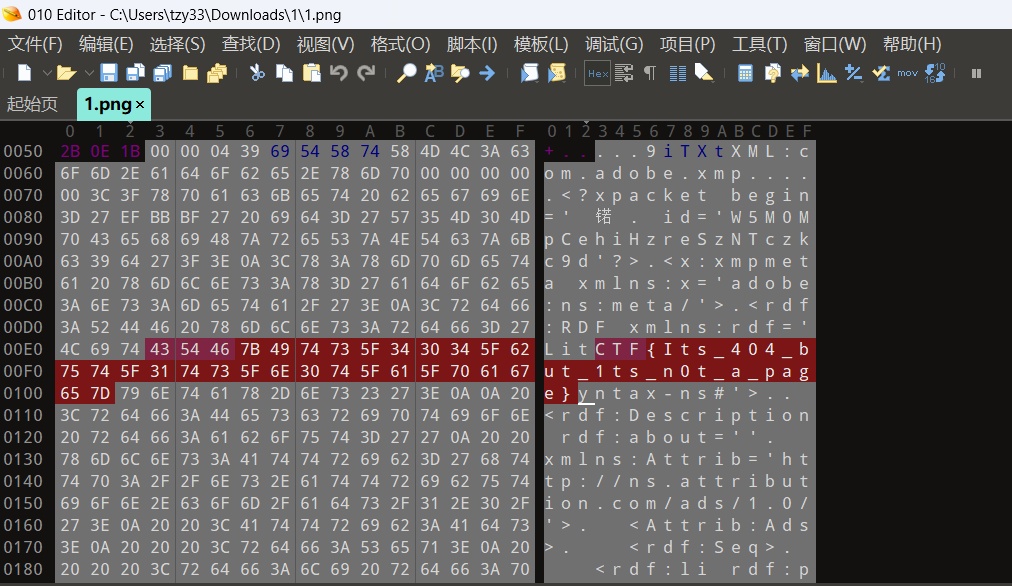

五、MISC

该题是PNG图片隐写,使用010打开图片,即可看到flag