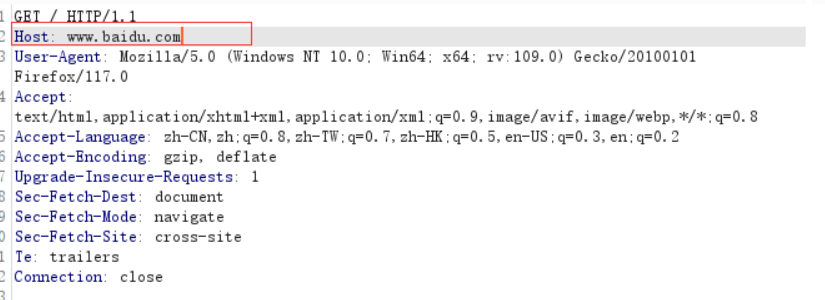

1.0.0 弱口令漏洞 弱口令漏洞是Web基本漏洞,原理不多说,就是猜账号密码,当网站: 没有人机验证验证码 没有登录错误限制 账密传输没有加密或加密非常简单 我们可以尝试进行爆破,为了提高爆破准确度,还可以通过社工定制字典 1.1.0 HTTP报头…

1.0.0 简介 1.0.1 原理 当网站由于某些功能要将一个文件包含在另一个文件中时,且用户可以选择包含的文件,并写入恶意内容在被包含文件中就会出现文件包含漏洞,实质上也是恶意代码的执行 在PHP中常见的文件包含函数有 require() : 找不…

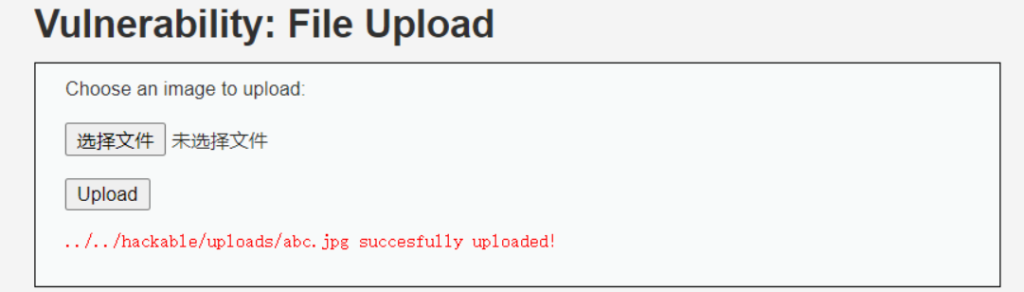

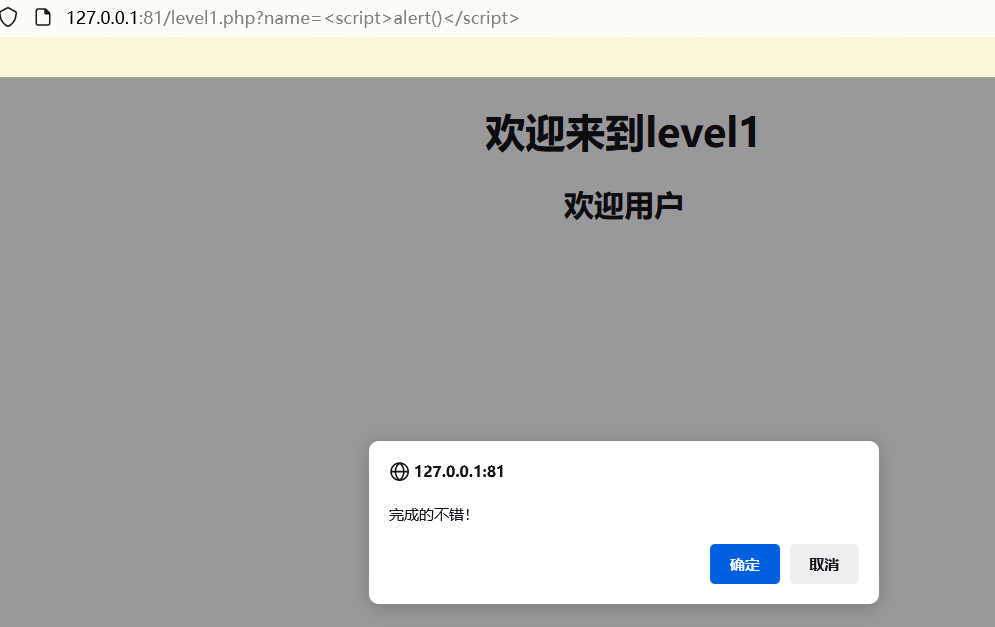

1.0.0 XSS漏洞简介 1.0.1 原理 XSS漏洞针对的是动态网页,通过在网页里插入恶意Script代码,当用户浏览该页时,嵌入其中Web里面的Script代码会被执行,从而达到恶意攻击用户的目的。恶意脚本通过php的输出函数输出到html页…

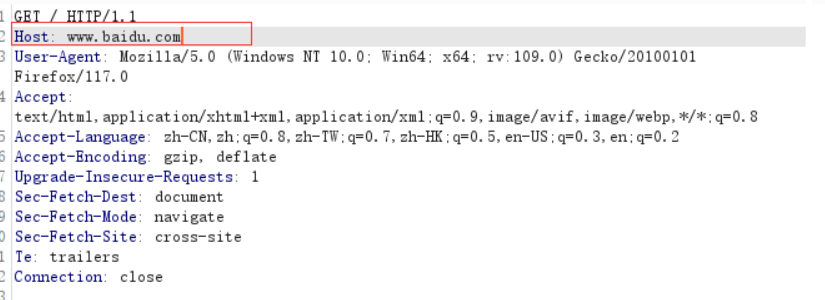

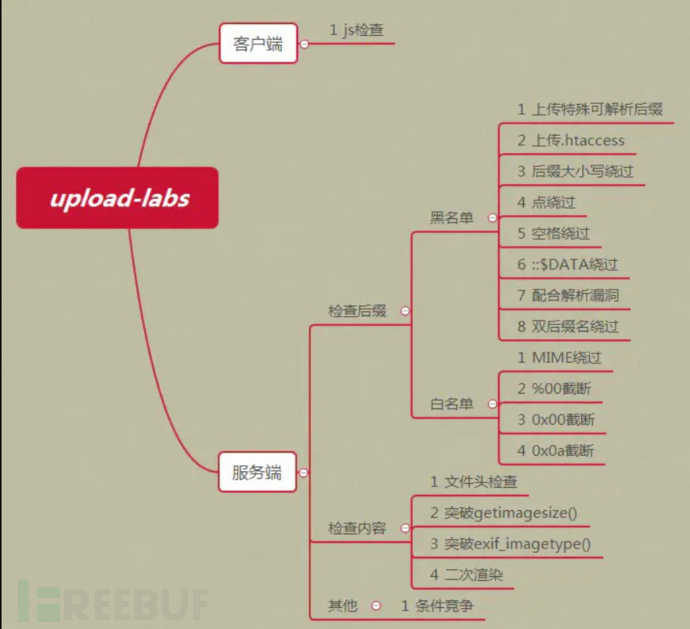

参考文章:https://www.freebuf.com/articles/web/304130.html 使用靶场:CTFHub 还有附上思维导图: 一、文件上传漏洞的原理与危害 (1)原理 由于未对用户上传的文件进行严格校验(如类型、内容、路径等…

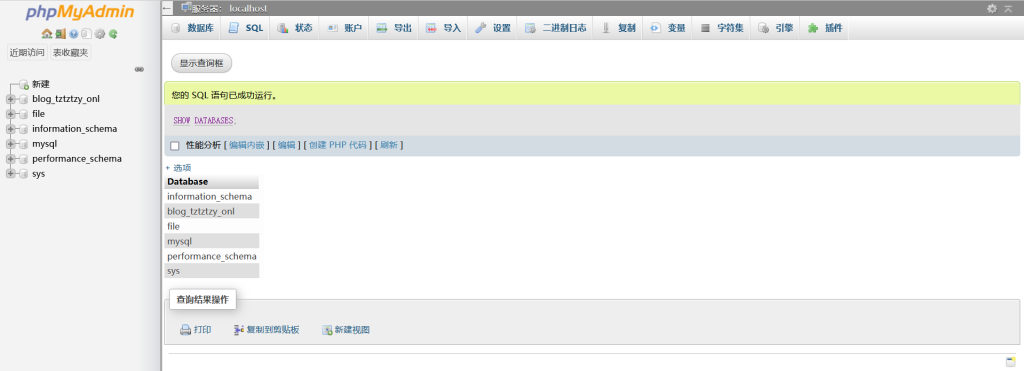

参考教程:https://www.runoob.com/mysql/mysql-create-database.html 参考博客:https://blog.csdn.net/2301_80913334/article/details/1374145…

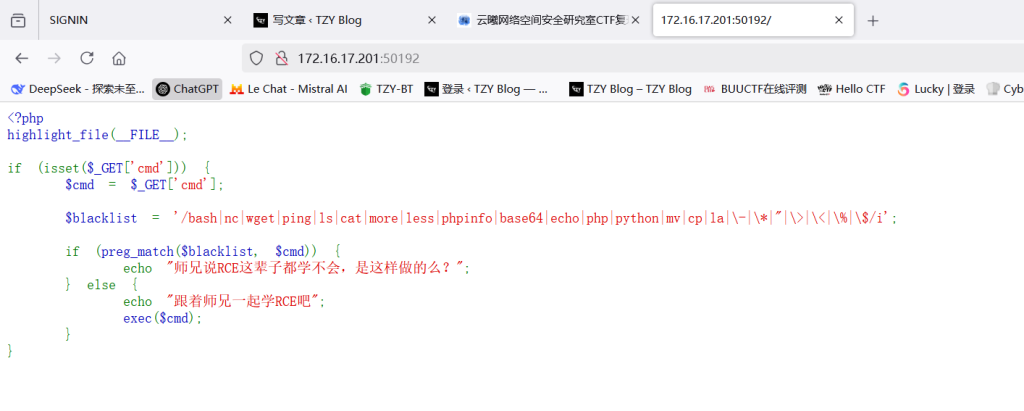

一、Web (1)RCCCE 打开环境可以看出本题是RCE 同时我们可以看到有黑名单,但是如果绕过了黑名单,那么该命令就会被执行,我们为了验证可以先使用sleep函数来验证指令是否被执行 ?cmd=sleep 10 可以看到网站一直在加载,一直等了1…

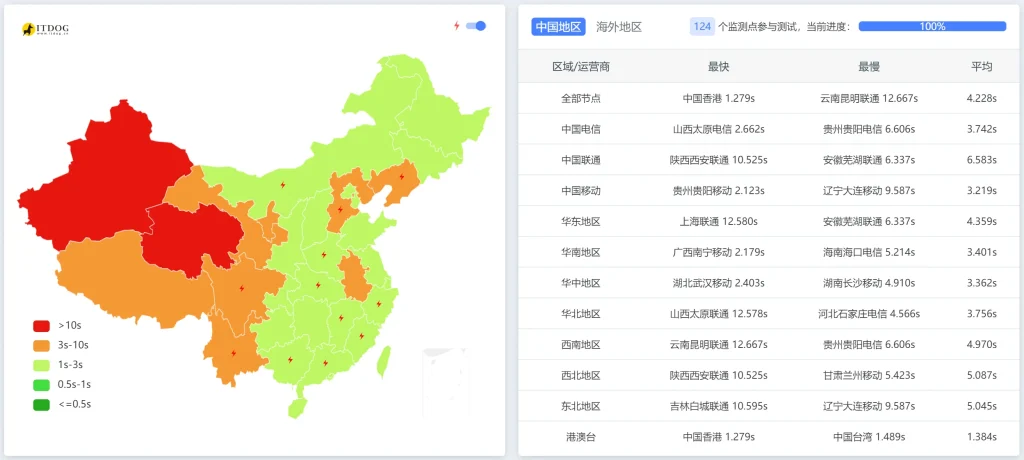

Cloudflare是赛博大善人不假,但是由于国内的网络环境,造成了套上Cloudflare的CDN后反而速度变慢的情况。 优选前后的差别 但是免费的无限DDos和cc防护真的太香了,所以还是折腾一下,能快一点就快一点吧 技术原理: 具体实现过程(来…

之前说过STUN内网穿透获取公网ipv4,但是由于会不定时变化,而且无法固定端口,不是非常实用。然后又说了利用Cloudflare的cdn服务实现ipv4访问ipv6,但是端口只有几个,用起来不方便。 于是发现使用Cloudflare Tunnel可…

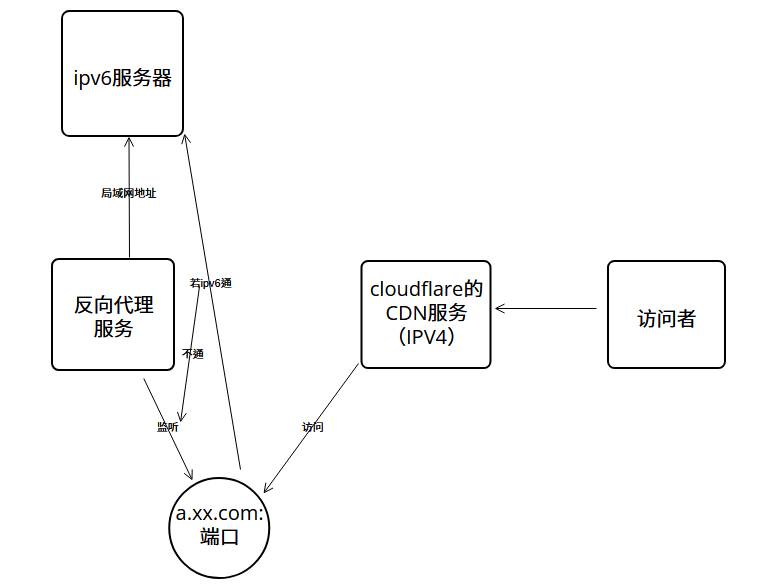

前面说过在没有公网ipv4的情况下我们可以使用ipv6+DDNS实现远程访问,但是有些网络环境下并不支持ipv6,这对于要用来建站还是勉强,所以研究这种方法,下面是我认为的实现原理 具体实现过程懒得写了,直接看这篇文章 只有IPv6公网,如何实现IP…

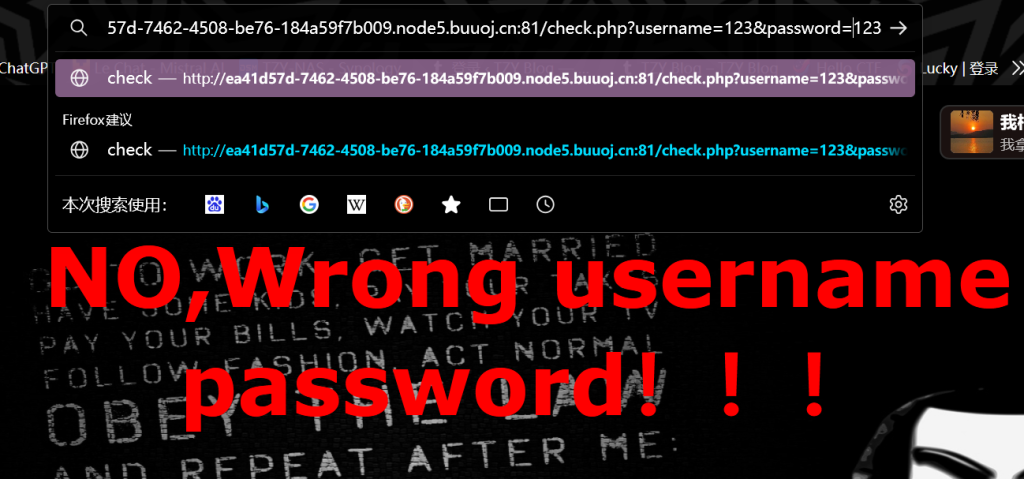

一、CTF练习 2024大一上学期寒假共41天,除去过年6天后,还有35天,CTF练习按照日期来写每日任务 1月10日 (一)Web:BUUCTF-[极客大挑战 2019]EasySQL1 考点:简单的SQL注入 打开题目可以看到是登录界面,我们先直…